Um pouco sobre criptografia

Colocando de forma simples, criptografia é um método de proteger informações e comunicações através do uso de códigos, de modo que apenas aqueles para os quais a informação é destinada possam lê-los e/ou processá-los.

Dizer que a criptografia é um controle de segurança fundamental não é de forma alguma um exagero, por milênios comunicações militares tem sido embaralhadas e protegidas com o uso de algum modelo criptográfico, desde a era de César, com um algoritmo de substituição básica, passando pela segunda guerra mundial, com a famosa máquina enigma utilizada pelas forças alemãs, até mesmo os dias de hoje, com o que ainda é chamado de criptografia de nível militar.

É claro, já tem muito tempo que a proteção de dados deixou de ser um tema restrito as forças armadas, e como não poderia deixar de ser, empresas e até mesmo indivíduos fazem uso de criptografia para proteção de suas informações, incluindo desde uma rede Wi-Fi doméstica, passando por dados pessoais regulamentados pela GDPR, até transações financeiras que necessitam tanto de confidencialidade, quanto de integridade e não repúdio.

Sim, a criptografia é uma peça fundamental na segurança da informação, mas deixe-me te apresentar a dura realidade: Essencialmente tudo que você precisa para quebrar mesmo a criptografia mais complexa, é tempo e poder de processamento. Felizmente, enquanto um algoritmo de criptografia como o de César, que já passou dos 2000 anos, pode ser quebrado em questão de minutos por um PC razoável, os modelos matemáticos atuais empregados em algoritmos como AES, RSA ou ECDSA são seguros contra ataques de força bruta, mesmo com uma capacidade massiva de processamento, algo raramente disponível excetuando-se se você for alguém como a NSA, seria necessário muito, muito tempo, mais do que alguns séculos, provavelmente milhões ou mesmo bilhões de anos para quebrar uma criptografia considerada bem implementada e com uma chave de tamanho razoável.

Tudo seria perfeito, mas como perfeito é algo raramente associado a controles de segurança da informação, eis que surge uma nova ameaça: A computação quântica.

O que é computação quântica?

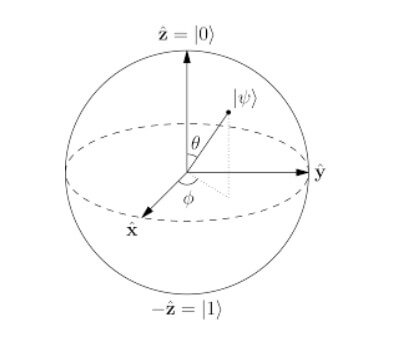

Em sua essência, a computação quântica é uma nova forma de se fazer… bem você adivinhou, computação. Em computador convencional a partícula mínima de informação, o bit, pode existir apenas em 2 estados, 0 ou 1. Já um computador quântico se beneficia da capacidade de partículas subatômicas existirem em mais de um estado, simultaneamente.

Nesse caso os Quantum Bits, ou QuBits conseguem armazenar muito mais informação, pois fazem uso direto de propriedades da mecânica quântica como, sobreposição e interferência. Essencialmente, enquanto bits podem apenas um 0 ou um 1, QuBits podem assumir qualquer sobreposição desses valores, dessa forma, operações computacionais podem ser realizadas em uma velocidade muito maior e com bem menos consumo de energia.

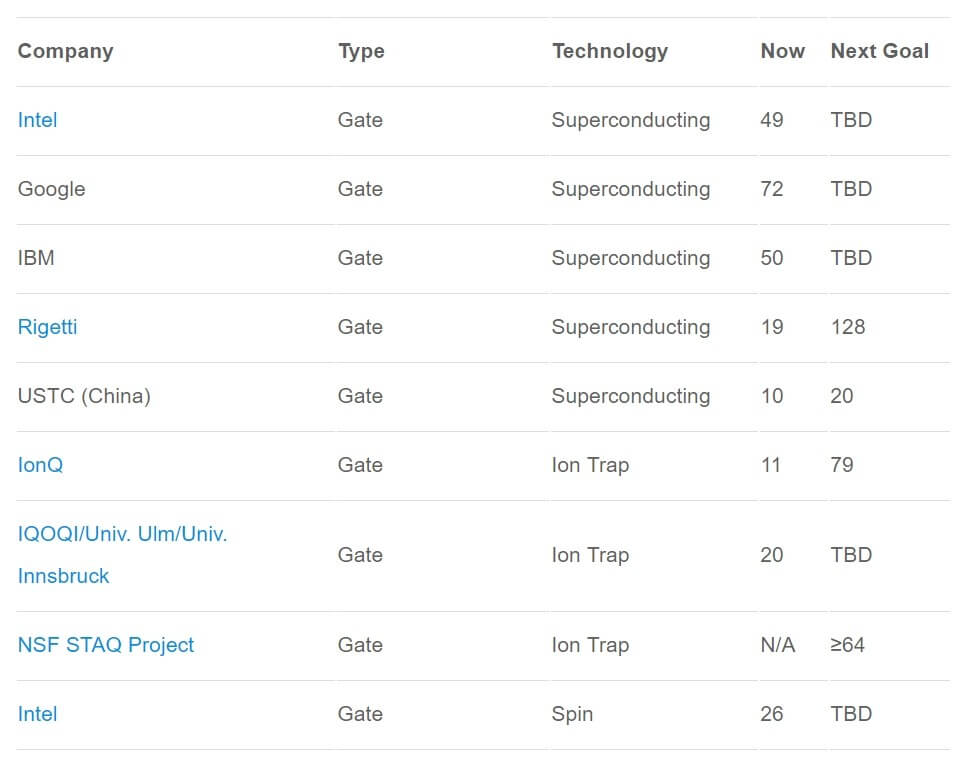

A computação quântica não é nada menos do que revolucionária, e se você pensa que esse é um assunto de ficção cientifica, basta dar uma olhada no site “The Quantum Computing Report” para ver que gigantes mundiais como Intel, Google, IBM, e Microsoft estão investindo pesado no desenvolvimento de computadores quânticos.

Se ainda restou algum espaço para dúvida, saiba que no inicio de 2019 a IBM lançou o Q System One, o primeiro computador quântico para uso comercial, com capacidade inicial de 20-qubit. A computação quântica já é uma realidade em 2019, e não apenas grandes companhias estão entrando nesse mercado, mas também governos e até mesmo grandes fundos de investimento.

Quais os impactos da computação quântica na criptografia?

Você já deve ter entendido como a criptografia é essencial no mundo de hoje, especialmente aqueles baseados no modelo “chave pública”, que são responsáveis por proteger a maioria das transações eletrônicas.

Bem, a criptografia de chave pública, também conhecida como assimétrica, na verdade se baseia em uma série de algoritmos matemáticos que são considerados muito complexos para se quebrar, especialmente quando se usa uma chave de criptografia de tamanho aceitável como no caso de RSA-2048, ECDSA-256. Novamente, mesmo com uma quantidade massiva de poder computacional convencional, em alguns casos seria necessária uma quantidade de tempo equivalente a idade do nosso universo (não, isso não é uma piada) para garantir que a criptografia fosse quebrada.

A computação quântica muda tudo isso! É possível usar algo como o Algoritmo de Shor, que explora a mecânica quântica, para simplificar a fatoração de números em seus componentes principais (números primos), algo essencialmente inviável para computadores comuns quando os números são muito grandes. Mas por que isso importaria? Bem, muitos algoritmos de criptografia assimétrica como, por exemplo, o RSA, são fundamentados na suposição que a fatoração de grandes inteiros é computacionalmente inviável.

Até o presente momento, essa suposição se mostrou verdadeira para computadores convencionais, porém um computador quântico hipotético, com uma capacidade de Qubits suficiente, poderia quebrar o RSA e outros algoritmos similares, tornando a criptografia de chave pública em basicamente um controle de segurança inútil.

Ironicamente, algoritmos simétricos (os antecessores dos assimétricos, que não servem para proteção de transações eletrônicas por possuir apenas uma única chave) como o AES, ainda poderiam ser considerados seguros, presumindo que usem uma chave de tamanho razoável (e.g. AES 256 ou superior).

O futuro da criptografia

Presumindo que com mais alguns anos de evolução computadores quânticos devem atingir o ponto onde podem facilmente quebrar a criptografia de chave pública, devemos nos preparar para um mundo onde transações eletrônicas não serão mais seguras? Calma! Não é bem assim!

Já existem muitos estudos tratando da criptografia pós-quântica como, por exemplo, a criptografia baseada em reticulados, a criptografia multivariada ou a criptografia baseada em hash, todas são fortes candidatas a garantir a nossa proteção em um mundo pós-quântico.

É claro, ninguém sabe quanto tempo vai levar para sanar eventuais vulnerabilidades na criptografia pós-quântica, ou mesmo se/quando o mercado vai confiar nelas para proteção de suas transações.

Para concluir

Por mais que a computação quântica já seja uma realidade, talvez ainda seja um pouco precoce nos preocuparmos. Essencialmente, o poder computacional quântico necessário para quebrar os algoritmos assimétricos atuais ainda será algo muito caro, que – pelo menos inicialmente – provavelmente ficará restrito aos governos, especialmente aqueles que gostam de espionar os segredos de outras nações-estado.

Mesmo assim, não podemos descartar a possibilidade que uma descoberta cientifica nos próximos anos torne a computação quântica algo acessível ao público em geral, nesse caso será necessário dar adeus as velhas práticas, e torcer para que a criptografia pós-quântica também tenha evoluído ao ponto de nos proteger.