Qualquer pessoa que navega na Internet já deve ter visto algum tipo de pop-up ou outra forma de alerta sobre a utilização de Cookies, sendo que alguns sites até permitem escolher se você quer aceitar todos os Cookies ou apenas aqueles considerados necessários.

Bem, hoje vamos tentar responder uma pergunta que não é nova, mas segue bastante relevante: Será que é seguro habilitar Cookies?

Na verdade, o uso de Cookies pode ser rastreado desde os primórdios da rede mundial de computadores, quando em 1994 um funcionário da Netscape Communications os criou como uma solução que ajudaria a tornar possíveis carrinhos de compra, algo fundamental para lojas de comércio eletrônico, e têm sido amplamente utilizados desde então. No entanto, mesmo hoje, a maioria dos usuários da Internet ainda não entende exatamente o que são, ou como seu uso pode representar riscos para a segurança e privacidade das informações.

Sorry.. não é desse tipo de cookie que estamos falando…

É claro que as preocupações nesta área também não são exatamente novas, por exemplo, em 2011 a União Europeia aprovou a “Lei dos Cookies”, e embora algumas pessoas possam ter ficado um tanto quanto pouco decepcionadas ao descobrir que isso não tornaria o acesso a deliciosos biscoitos de chocolate um direito humano fundamental, este novo regulamento foi mais um passo importante no sentido de proteger os dados pessoais e garantir o direito à privacidade, uma vez que basicamente afirma que os sites precisam de obter consentimento dos visitantes antes de os expor aos Cookies.

Colocando de forma bem simples, os Cookies são uma ferramenta importante na Internet e têm o potencial de fornecer às empresas uma visão substancial da atividade online de seus usuários. Muito além das questões relacionadas à privacidade, há muitas maneiras pelas quais Cookies desprotegidos podem ser manipulados e expor usuários e organizações a graves incidentes de segurança.

Bem, como de costume, o primeiro passo para evitar esse tipo de situação é entender o que são Cookies, como funcionam e quais são os riscos associados.

O que são Cookies e como eles funcionam?

Isso pode ser uma surpresa, mas Cookies são pequenos arquivos de texto que os sites colocam em nos dispositivos de visitantes durante a navegação. Na verdade, os próprios Cookies são bastante inofensivos, são processados e armazenados pelo seu navegador e são fundamentais para algumas funções dos sites, como os carrinhos de compras que já mencionamos.

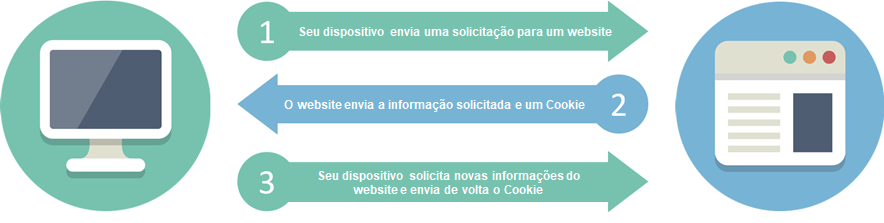

O uso de Cookies é bem simples de se descrever: Quando você visita um site, seu navegador envia uma solicitação, em seguida o site responde com as informações solicitadas e também com um cookie, que é armazenado em seu navegador. Sempre que você envia outra solicitação para o mesmo site, seu navegador envia junto o cookie, para que você possa ser facilmente identificado. Isso pode ser usado em funções como selecionar um idioma em um site multilíngue, para manter o usuário autenticado ou rastrear suas ações. Na verdade, agora é bem possível que existam literalmente milhares de Cookies armazenados em seu navegador, inclusive para o site em que você está lendo este artigo.

Existem três tipos básicos de Cookies, e cada um tem um propósito específico:

- Cookies de sessão: São Cookies temporários e, como o próprio nome indica, devem ser válidos apenas para uma única sessão, e desaparecem assim que você fecha o navegador, pois geralmente são mantidos na memória ativa. Este é o tipo de cookie mais comum e, basicamente, informa ao servidor que todas as suas solicitações, em um determinado período, vieram da mesma origem e devem ser tratadas como uma única sessão.

- Cookies permanentes: Este tipo de cookie é usado para identificá-lo por um período mais longo, em várias sessões diferentes, daí o nome permanente ou persistente. Neste caso são armazenados em seu disco rígido e não serão excluídos automaticamente. Os Cookies permanentes têm duas funções básicas: Autenticação e Rastreamento. Por exemplo, cada vez que você ativa a opção “lembrar de mim” ou “manter-me conectado” em um site, você está usando um cookie permanente para fins de autenticação. Agora, para a parte de rastreamento, bem, na maioria das vezes esses Cookies são ativados automaticamente e, a menos que o site forneça um alerta ou dê a opção de desativar Cookies desnecessários, isso pode ocorrer mesmo sem você saber.

- Cookies Primários x Terceiros: Alguns Cookies são criados pelo site que você está visitando, por exemplo, a maioria dos Cookies de sessão são Cookies primários. Mas há também o caso de Cookies criados por um site que você nem está visitando, são Cookies de terceiros, também conhecidos como Cookies de marketing ou de publicidade, e são usados para rastrear um usuário e coletar informações em diferentes sites. À medida que os Cookies de terceiros coletam mais e mais informações, eles são usados para fornecer uma “experiência personalizada” e, na maioria dos casos, em termos práticos, isso significa que você receberá anúncios personalizados com base em informações como consultas anteriores, comportamentos, localização geográfica, interesses e muito mais.

Portanto, se os Cookies temporários desaparecem automaticamente e os Cookies persistentes geralmente podem ser facilmente visualizados e excluídos.

Qual é o motivo para tanta preocupação? Bem, para começar, os Cookies de terceiros podem representar um grave risco para a privacidade, mas esse não é o único problema: Existem vários tipos de fraudes e ataques cibernéticos baseados na exploração de vulnerabilidades de Cookies e que podem levar a graves incidentes de segurança.

Cookies e riscos

Bem, para deixar claro, não há como você ser infectado por um malware através de um cookie, afinal eles são apenas arquivos de texto simples e não contêm nenhum tipo de código executável. No entanto, dependendo de como os Cookies são usados e expostos, eles podem representar um sério risco à segurança.

Cuidado! Alguém pode estar de olho no seu Cookie!

Por exemplo, os Cookies podem ser “sequestrados” e como a maioria dos sites utiliza Cookies como os únicos identificadores para as sessões do usuário, teoricamente um invasor de posse do seu cookie poderá se passar por você e obter acesso não autorizado.

Isso pode acontecer de várias maneiras:

- Captura de Cookies em canais não seguros: Qualquer cookie relacionado à autenticação deve sempre ser transmitido de forma segura, mas isso nem sempre acontece. Um exemplo são os Cookies sem o “Security flag”. Quando um cookie é definido com o sinalizador (flag) seguro, ele instrui o navegador para que somente possa ser acessado por canais seguros como SSL/TLS. Se o security flag não for definido, um cookie pode ser transmitido em texto puro, não criptografado, por exemplo, se o usuário visitar qualquer URL HTTP dentro do escopo do cookie. Isso permitiria que um invasor espionasse o tráfego de rede para capturar facilmente o cookie e usá-lo para obter acesso não autorizado.

- Fixação de sessão: este é outro ataque que permite a um invasor sequestrar uma sessão de usuário válida, desta vez explorando uma limitação na maneira como o aplicativo web gerencia o ID da sessão. Por exemplo, se um aplicativo permite um token (identificador) de sessão nos parâmetros de consulta, um invasor pode enviar a um usuário uma URL com uma ID de sessão específica incluída em seus argumentos. Agora, quando o usuário se autentica usando este URL, o invasor pode sequestrar a sessão.

- Cross-Site Scripting (XSS): Outra forma de roubar Cookies é usar cross-site scripting para explorar sites que permitem aos usuários postar conteúdo HTML e JavaScript não filtrado. Por exemplo, se um usuário clicar em um link malicioso postado por um invasor, ele pode executar o código JavaScript e fazer com que o navegador da vítima envie os Cookies da vítima para um site controlado pelo invasor.

- Cross-Site Request Forgery (CSRF): Esse é um tipo de ataque que explora um site, fazendo-o executar comandos não autorizados que são transmitidos de um usuário em quem o aplicativo da web confia. Em um ataque CSRF, o objetivo do invasor é usar uma vítima inocente para enviar, sem saber, uma solicitação criada com códigos maliciosos a um site ao qual a vítima tem acesso privilegiado. Uma vez que a vítima já está logada, qualquer solicitação proveniente de seu navegador será considerada confiável, portanto, será executada. Para que um ataque CSRF funcione, um invasor deve primeiro identificar uma solicitação da Web reproduzível que executa uma ação específica, por exemplo, alterar uma senha na página de destino. Depois que tal solicitação for identificada, um link pode ser criado para gerar essa solicitação maliciosa e esse link pode ser incorporado em uma página falsa sob o controle do invasor. Pior ainda, pode nem ser necessário que a vítima clique no link. Por exemplo, pode ser incorporado a uma tag de imagem html em um e-mail, que será carregado automaticamente quando a vítima abrir seu e-mail.

- Cookie Tossing: Um ataque de cookie tossing é baseado em fornecer a um usuário um cookie malicioso que foi projetado para parecer que veio do subdomínio do site de destino. Claro, isso se torna especialmente problemático quando um site permite que pessoas não confiáveis hospedem subdomínios sob seu domínio. Quando o usuário visita o site de destino, todos os Cookies são enviados, tanto os válidos quanto os que parecem ser de subdomínios. Nesse ataque, a capacidade de assumir o controle de uma sessão é bastante limitada, porque o invasor só pode escrever informações, mas não pode ler nada. No entanto, a distribuição de Cookies pode ser usada para definir valores de Cookies arbitrários que, em alguns casos, podem ser usados para um ataque CSRF ou uma injeção de XSS, dependendo apenas do que o domínio principal faz com o conteúdo do cookie.

Cookies e a privacidade

Os Cookies também podem representar um grave risco para a privacidade, seu uso no rastreamento de usuários evoluiu significativamente ao longo dos anos, de operações simples, como contagem de impressões de anúncios, visualizações e cliques, para definir pop-ups e criar uma sequência específica de anúncios, os Cookies de marketing atualmente são capazes de realizar a perfilização do usuário e fazer o rastreamento de acordo com as preferências do site.

E com praticamente todos os sites usando redes de veiculação de anúncios de terceiros em grande escala, como Google Adsense / Adwords, esse ponto tem gerado muita controvérsia e preocupação entre grupos que buscam defender o direito fundamental de privacidade para consumidores on-line, ao ponto de regulamentações específicas tem sido desenvolvidas em vários países para tentar evitar abusos.

Para concluir

Portanto, de volta à questão central: Será que é seguro habilitar Cookies? Resumindo, sim!

Usar Cookies pode ser algo seguro! Obviamente existem vários riscos de segurança e privacidade, mas Cookies também são muito úteis e fornecem funções essenciais para a maioria dos sites atuais, portanto, desabilitar completamente o cookie não é uma abordagem viável.

O foco deve ser garantir que os Cookies sejam usados de forma segura, e há muitas etapas simples que um desenvolvedor pode realizar para mitigar vulnerabilidades, por exemplo, habilitar o sinalizador (flag) HttpOnly ao gerar um cookie ajuda a mitigar o risco do script no lado do cliente (cliente-side) acessar um cookie protegido. Da mesma forma, o Sinalizador de Cookie Seguro evita que o cookie seja enviado através de uma solicitação HTTP não criptografada, eliminando a possibilidade de ser facilmente capturado por terceiros não autorizados.

Também existem alguns passos que usuários podem adotar para evitar riscos de segurança relacionados a Cookies, por exemplo, é essencial manter seu navegador atualizado, a maioria dos navegadores modernos permite que você exclua facilmente ou até mesmo bloqueie Cookies. Ainda assim, se você não estiver satisfeito, bem, existe uma série de plug-ins/extensões de navegador para gerenciar ou até mesmo excluir automaticamente Cookies. Esse mesmo tipo de solução também pode ser aplicado a problemas relacionados à privacidade, pois torna mais fácil bloquear Cookies de marketing que você considerar desagradáveis ou desnecessários.

É como uma velha Oráculo costumava dizer: “Aqui, pegue um cookie. Eu prometo, quando você acabar de comer, vai se sentir muito bem!”