O ASSUNTO DE CÓDIGOS MALICIOSOS QUE SEQUESTRAM INFORMAÇÕES NÃO É EXATAMENTE NOVIDADE.

Em setembro de 2013 tive um cliente que me ligou de Londres em um estado de espirito que pode ser descrito como desesperador. Seu computador havia sido invadido, os dados criptografados e a mensagem era bem clara: Pague 1 bitcoin, ou nunca mais terá acesso as suas informações.

Meu cliente não sabia sequer o que era um bitcoin e, enquanto investigávamos o incidente, o valor ia aumentando. Com apenas alguns dias já estava em 10 bicoins, que no valor de hoje equivale a USD 2.500,00 aproximadamente.

Na época ficou claro que só existiam duas opções: Ceder ao sequestro virtual e literalmente pagar para ver se os dados seriam liberados ou assumir o prejuízo de perder as informações. Felizmente existia um backup razoavelmente recente e o impacto pode ser absorvido sem maiores complicações.

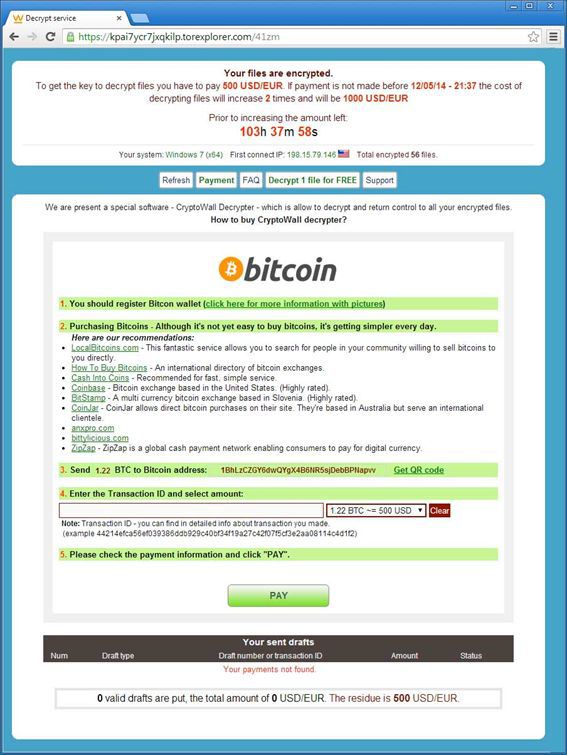

É assim que funcionam os Ransomwares, códigos maliciosos especificamente projetados para sequestrar seus dados e extorquir um resgate. Existem dois tipos mais comuns: Os que bloqueiam a tela do seu computador ou dispositivo móvel ou aqueles que simplesmente criptografam todos os dados armazenados localmente. CryptoLocker, CryptoWall, TeslaCrypttodas versões mais recentes tem um princípio básico: separar você do seu dinheiro.

Como profissional de segurança, tenho por filosofia não tolerar negociação na base da extorsão, mas isso é algo mais fácil de falar do que fazer. Afinal, o que vale mais? USD 300, 600, 1000 ou fotos irrecuperáveis do seu filho quando recém-nascido? E aquele artigo do seu doutorado que você vem trabalhando por um ano e precisa entregar na semana que vem? É difícil quantificar bits e bytes, especialmente quando não estão ligados a processos de negócio.

A melhor dica para essa situação é bem simples: Não seja pego! Se for, esteja preparado.

As formas de evitar as armadilhas dos Ransomwares são exatamente as mesmas para qualquer outro tipo de código malicioso:

- Mantenha seu sistema operacional sempre bem atualizado e com as últimas correções de segurança;

- Habilite um firewall pessoal;

- Tenha um bom antivírus – existem excelentes opções gratuitas como o 360 Total Security ou o Sophos para Android – e não esqueça de sempre manter as assinaturas de vírus atualizadas;

- Cuidado com downloads, e-mails com anexos e links suspeitos em redes sociais, sites duvidosos, todos esses podem ser a porta de entrada para códigos maliciosos;

- Faça backups regularmente, hoje existem diversas opções para se manter dados na nuvem, mas recomendo não deixar de ter um backup off-line sempre à mão.

Ok, e se eu esquecer de seguir as dicas acima e for vítima de um Ransomware, o que eu faço?

Bem, essa é a hora em que seus dados estão literalmente nas mãos de criminosos, geralmente bem organizados como o sr. Evgeniy Mikhailovich Bogachev, um russo na lista de procurados do FBI justamente por comandar uma rede especializada em fraudes e golpes com códigos maliciosos.

Nessa hora é essencial manter a calma. Em sua maioria os Ransomwares não são ataques destinados a roubar informações, você “apenas” perde o acesso a elas. Se você não tem um backup disponível, considere o valor do conteúdo sequestrado. Você pode recriar? Vai afetar seu negócio ou vida pessoal? Na dúvida, entre em contato com um bom profissional de segurança 🙂

Se você não tem outra opção e precisa recuperar as informações, infelizmente a única forma é ceder e pagar. Infelizmente isso tem acontecido comumente: de acordo com o FBI, o prejuízo estimado – apenas com o Cryptowall – entre abril de 2014 e junho de 2015 foi de aproximadamente USD 18.000.000,00.

2 Comentários

Ótimo artigo

Enfrentei esse malware a algumas semanas, infelizmente a empresa vitima dele não tinha uma política de backup e medidas se de segurança implantadas, o prejuízo foi grande. Como dito no inicio do texto ainda que não seja novidade, encontrei em alguns fóruns de TI histórias de usuários pedindo ajuda para resolver essa situação. Alguns deles pagaram valores altos para ter seus arquivos novamente, outros graças a backups mais recentes tiverem apenas que formatar seus micros e restaurar os mesmos. Infelizmente muitos usuários não aplicam as medidas mínimas de segurança.

Ainda bem que eu uso GNU/Linux e estou imune a estes e aos demais tipos de malwares.